Axels Blog

Ht-Manager - etwas Komfort beim Bearbeiten von htpasswd und htgroup

15.08.2025 - 0:35Um ein Web oder ein Verzeichnis mit Username und Passwort zu schützen, kann man mit Basic Authentication arbeiten. Man kann Benutzer oder Gruppen berechtigen, eine Seite zu öffnen.

Dazu hatte ich kürzlich 2 PHP Klassen zum Verwalten von htpasswd- und htgroup-Dateien veröffentlicht. Diese kann man in Programmierprojekten einsetzen.

Nun habe ich mit jenen Klassen ein Konsolen-Werkzeug in PHP geschrieben, um Benutzer und Gruppen auf etwas bequemere Art und interaktiv im Terminal zu verwalten. Das Tool benötigt keinerlei fremde Werkzeuge, wie openssl oder htpasswd, um die Benutzerpasswörter zu erstellen.

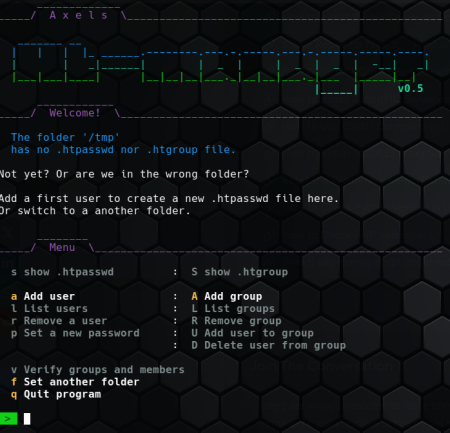

Und so sieht das Ganze aus:

Mit -h oder –help sieht man die unterstützten Parameter. Man wählt mit –folder ein Verzeichnis (Default ist das das aktuelle Verzeichnis) und darin wird eine Datei mit Benutzern und eine für Gruppen verwaltet.

Es gibt ein wenig Comfort.

- Beim Löschen von Benutzern wird gewarnt, wenn dieser in Gruppen ist.

- Bei der Eingabe von Benutzernamen oder Gruppen gibt es eine Vervollständigung: mit der Tab-Taste kommt man schneller ans Ziel.

- Das Auflisten von Benutzern zeigt deren Gruppenzugehörigkit an - das Listing der Gruppen die Mitglieder.

- Eine Check-Funktion zeigt nicht existierende Gruppenmitglieder, User ohne Gruppen.

Dieses lässt sich mit SPC zu einem Binary compilieren. Für Linux werden vorcompilierte 64-Bit Binaries bereitgestellt. Im Projekt-Quellcode ist ein ./compiler/ Verzeichnis in dem der Download und Installation von SPC und das Compilieren zur ausfühtbaren Datei mitgeliefert wird.

Euer Hosting oder lokaler Rechner läuft mit Linux? Dann könnt ihr das Binary dorthin kopieren - nach Möglichkeit in ein Verzeichnis von $PATH. Und (nach SSH-Login) in der Konsole htpasswd- und htgroup-Dateien bearbeiten.

Euer Rechner/ Hosting hat PHP bereits an Bord? Dann kann man auch die gemergte PHP-Datei auf das Zielsystem kopieren und jenes auf der Konsole starten (per

Das Tool ist Freie Software unter GNU GPL 3 und kann kostenlos eingesetzt werden.

Weiterführende Links:

- Github: Sourcecode von htman

- Releases - vorcompiliertes Linux-Binary und gemergte PHP-Datei für Endanwender

- static-php.dev - SPC compiler - macht aus einem PHP-Skript eine ausführbare Datei

- Github: Sourcecode der htpasswd-Klassen

Blog-Kategorieen: Computer Programmierung Internet PHP Security GPL Opensource

Letzte Blog-Einträge:

Axels Blog| 15.08.2025 | (0:35 Uhr) | Ht-Manager - etwas Komfort beim Bearbeiten von htpasswd und htgroup |

| 24.07.2025 | (2:14 Uhr) | Meine PHP-Klasse zum Verwalten von .htpasswd und .htgroup Dateien |

| 21.07.2025 | (2:28 Uhr) | IML Artikel: IT-Monitoring mit "Freier Software" ist online |

| 24.04.2025 | (0:20 Uhr) | JS-Snippet: Http-Request |

| 16.12.2024 | (2:00 Uhr) | ahCache Klasse ist nun PHP 8.4 kompatibel |

| 21.11.2024 | (1:55 Uhr) | Bash: mit jq über Listen-Elemente loopen |

| 24.10.2024 | (1:29 Uhr) | PHP Email Catcher |

| 17.10.2024 | (0:26 Uhr) | AAI Logon Seite mit PHP |

| 07.10.2024 | (20:22 Uhr) | Gaza 1 Jahr nach dem HAMAS Attentat |

| 18.09.2024 | (2:10 Uhr) | JS: Inhalt einer Json Datei in einen Hash holen |